Il discorso, ripetuto ossessivamente da tanti commentatori, giornalisti, etc. soprattutto all’indomani di qualche brutto fatto di sangue – come il tragico attacco ai ragazzi che uscivano dal concerto di Ariana Grande il 22 maggio scorso o quello di Londra subito dopo – è che “ci vuole più intelligence”. Soprattutto se qualcun’altro, evidentemente dal grilletto facile (in genere il grilletto altrui) parla, o straparla, di bombardare qua e là.

In realtà, l’intelligence non si fa così a tavolino: è fatta di HUMINT, Human Intelligence, e cioè il “lavoro sporco” all’antica degli infiltrati e delle spie, ma è fatta anche di SIGINT, di Signal Intelligence, di intercettazioni delle comunicazioni degli avversari. Qualcuno ha parlato del XX secolo come del “Secolo della SIGINT”, considerando come l’intercettazione, la decifrazione e la manipolazione dell’informazione hanno avuto un ruolo fondamentale nelle principali vicende belliche (dalla decifrazione del telegramma di Zimmermann verso la fine della Prima Guerra Mondiale, che ha avuto un ruolo fondamentale nel convincere gli Americani ad entrare in guerra, all’epopea di Bletchley Park e della decifrazione del cifrario tedesco Enigma, alla storia, poco nota dalle nostre parti, del Double Cross System, la rete di agenti doppiogiochisti infiltrati dai servizi inglesi nell’Abwehr tedesca). E qui tipicamente casca l’asino, perché i primi ad opporsi – spesso giustamente a parere di chi scrive – alle bombe sono anche quelli che poi quando la SIGINT si fa sul serio, si lamentano che la privacy è a rischio, che i governi “accumulano vulnerabilità” invece che comunicarle tempestivamente, o che realizzano malware di stato a fini inconfessabili. O sono i primi a plaudere delle gesta di un leaker rintanato in un’ambasciata compiacente.

Vale quindi la pena abbandonare il sentiero della cronaca di queste ore, e guardare un po’ più da lontano il ruolo che gli strumenti di gestione e manipolazione dell’informazione hanno nel mondo del jihadismo islamista.

L’ISIS, ad esempio, ha una rivista in inglese per un pubblico internazionale di sostenitori, simpatizzanti ed affiliati, prodotta professionalmente e distribuita in rete. Fino al 2016 si chiamava Dabiq, dal nome di una città siriana che nella visione apocalittica islamista sarebbe il luogo della battaglia finale contro gli infedeli. Quando la città di Dabiq è stata liberata da ribelli e truppe turche l’anno scorso la rivista ha cambiato nome in Rumiyah, e cioè “Roma” in arabo. Un vero e proprio strumento di information warfare che, se totalmente privo di rischi per un pubblico occidentale, può diventare pericolosissimo se va a finire in mano ai giovani immigrati arabi di seconda generazione, che vivono nelle periferie delle metropoli europee. Non sempre marginalizzati nel senso che comunemente si dà a tale parola.

Emblematica è la vicenda di Reda Hame, che è stata raccontata dalla giornalista americana Rukmini Callimachi, grande esperta di radicalismo islamico, in un articolo del New York Times del 29 marzo del 2016 (R. C., How ISIS Built the Machinery of Terror Under Europe’s Gaze).

Hame parte per la Siria nel giugno del 2015 subito dopo aver aderito allo Stato Islamico. Il suo scopo è contribuire ad abbattere il regime di Assad, ma dopo un rapido addestramento all’utilizzo di armi automatiche e bombe a mano, viene indirizzato verso il settore dell’ISIS che si occupa di compiere attentati in Occidente, in particolare in Francia. Ha infatti un passaporto francese, e competenze informatiche che non si possono buttare via facilmente: aveva lavorato come informatico per Astrium, una società che ora con il nome di Airbus Defence and Space è parte del gruppo Airbus; difficilmente Hame può essere visto come un individuo che vive ai margini della società francese. Hame avrà l’incarico di trovare dei soft targets, degli obiettivi facili perché civili ed indifesi, ma significativi per l’elevato numero di vittime, e di preparare gli attentati. Hame torna in Europa facendo un giro complicato, per simulare un viaggio di piacere: passa per Istanbul dove si trattiene per svariati giorni, poi vola a Praga, acquista una SIM ceca per il cellulare, e finalmente torna a Parigi in treno dopo essersi fermato ad Amsterdam e Bruxelles. Ma tornato a casa della madre a Parigi, grazie alla soffiata di un compagno arrestato in Spagna, viene prelevato dalla polizia francese in agosto. Ed anche Hame parla.

In un Internet Point di Raqqa, in Siria, ad Hame viene consegnata una chiavetta USB: questa contiene CCleaner, un programma per ripulire un computer con Windows cancellando la cronologia, e Truecrypt, un software per cifrare cartelle e documenti particolarmente sicuro.

Apriamo una parentesi su Truecrypt, che meriterebbe una storia a sé. Si tratta, per farla breve, di un programma per cifrare cartelle in modo tale che queste appaiano come un singolo file, appunto criptato (un contenitore) che può essere montato sul computer come se fosse un disco aggiuntivo. Inoltre può essere utilizzato anche per cifrare un intero disco. Truecrypt è, o piuttosto era, come vedremo, disponibile per Windows, Mac e Linux ed i file criptati da esso creati possono essere decriptati su tutte e tre le piattaforme. Truecrypt è open source, il suo codice sorgente è stato pubblicato, e – sia pure faticosamente – sono stati ricostruiti degli eseguibili identici a quelli distribuiti bit per bit a partire da detto codice sorgente, convincendo anche i piú scettici che non sono presenti, nei file eseguibili, delle backdoor non presenti nel codice sorgente. Truecrypt ha subito un vero e proprio processo di code auditing, un controllo da parte di ingegneri del software ed esperti di crittografia indipendenti, durato oltre un anno, in cui non sono state trovate vulnerabilità di rilievo, e se usato correttamente, anche un ente come l’NSA avrebbe serie difficoltà a decifrare dei documenti da esso criptati. Inoltre, una cartella criptata con Truecrypt è totalmente indistinguibile da una sequenza di bit casuali: non si può nemmeno stabilire senza conoscere la chiave se un certo file è un container criptato con Truecrypt o spazzatura digitale qualsiasi.

Ma qualcos’altro sulla vicenda Truecrypt va detto. Innanzitutto, il gruppo di sviluppo di Truecrypt è sempre rimasto anonimo; è stato fatto il nome di un programmatore ceco, tal David Tesařík, ma si resta nel campo dei rumors. Il software sembra si basasse inizialmente sul codice di E4M, un programma analogo il cui autore, Paul Le Roux, è diventato trafficante di armi e droga e mandante di svariati omicidi e poi, dopo l’arresto, un collaboratore della DEA (v. E. Ratliff, The Mastermind, https://mastermind.atavist.com/). Infine, alla fine di maggio 2014 il software viene ritirato dai suoi autori, che annunciano senza alcuna motivazione ragionevole di non voler più proseguire nel suo sviluppo e consigliano di passare a soluzioni proprietarie per Windows e Mac. Truecrypt continua ad essere distribuito, ma non sviluppato, presso altri siti che non hanno nulla a che fare con i suoi autori – che sembrano essersi volatilizzati – e nel frattempo sono apparsi diversi suoi fork, delle modifiche basate sul codice originale, tra i quali diventa presto popolare Veracrypt, che corregge tutti i piccoli problemi evidenziati nel code auditing sopra citato. Ma torniamo a Reda Hame.

Hame viene istruito all’utilizzo di un preciso protocollo per comunicare con il quartier generale dell’ISIS in Siria. Tutte le comunicazioni da inviare, messe in una cartella, dovevano essere criptate utilizzando Truecrypt, con una password condivisa, e il file criptato doveva essere caricato su un servizio cloud turco. Dalla Siria avrebbero scaricato tale file e letto i documenti contenuti nella cartella, una volta decifrati. E viceversa. Niente telefonate, ovviamente. E niente email, niente chat, niente reti sociali. Si tratta di un sistema semplice ma efficace, che soprattutto lascia pochissimi metadati: niente ora di invio e ricezione, nessun indirizzo di email, nessuna reti di contatti social, nessun numero di telefono. Ma Hame commette un errore fondamentale, banale e gravissimo: si scrive la password su un pezzo di carta.

Qui il fallimento è duplice, e particolarmente significativo. L’errore di Hame è un clamoroso errore di OPSEC, di sicurezza operativa: mai scrivere la password su un pezzo di carta! È un errore infantile. E Hame, una volta catturato di ritorno in Francia, parla di attacchi ad obiettivi civili, parla di attaccare sale da concerto. Ciononostante, qualche mese dopo la strage del Bataclan ha luogo ugualmente: e questo è il secondo fallimento, dell’intelligence francese. E tra parentesi, l’handler di Hame, colui che aveva preso in carico il suo addestramento in Siria, non era altri che colui che ha poi organizzato gli attacchi di Parigi, e cioè Abdelhamid Abaaoud.

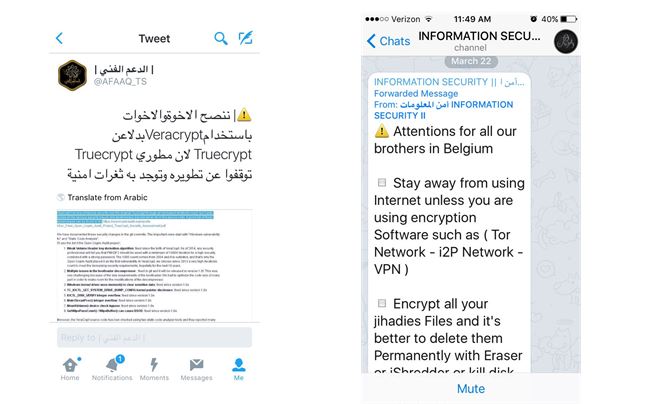

Ma non è finita qui. L’ISIS usa attivamente Twitter e Telegram, sia come strumenti di propaganda che come piattaforme di discussione. Le rispettive aziende fanno il possibile per cancellare gli account jihadisti ma diventa un gioco di guardie e ladri e per ogni account cancellato ce ne sta uno nuovo a prendere il suo posto. Online discutono sui meriti relativi di Truecrypt e Veracript. Su un canale della popolare applicazione di chat Telegram si raccomandano i “fratelli in Belgio” di evitare l’utilizzo della rete Internet, ameno ché non si prendano apposite precauzioni come l’utilizzo di strumenti per l’anonimato come le reti TOR o I2P (le figure sono screenshot realizzati da Michael S. Smith II, un intelligence analyst esperto di terrorismo islamista, e da lui postate su Twitter).

Se il cosiddetto Stato Islamico sembra preferire strumenti crittografici standard (come Truecrypt), Al Qaeda ha sviluppato i suoi strumenti proprietari, implementando algoritmi crittografici noti come l’Advanced Encryption Standard – AES – o RSA per la crittografia a chiave pubblica) in programmi prodotti in proprio. Due sono i principali programmi utilizzati dai gruppi che si rifanno ad Al Qaeda: Asrar al-Muhahideen (e cioè “I segreti del Mujahideen”) e Asrar al-Dardashah.

Il primo è stato sviluppato nell’ambito del forum jihadista al-Ekhlas Islamic Network, ed il suo utilizzo è stato divulgato nel 2010 nella rivista in lingua inglese legata ad Al Qaeda Inspire. Il secondo è un plugin di Pidgin, un popolare programma open source che implementa svariati protocolli di chat su diverse piattaforme; grazie a tale plugin tutte le conversazioni su queste piattaforme vengono cifrate end-to-end.

Ma lasciando da parte le differenze nell’utilizzo del software crittografico tra militanti, affiliati e sostenitori dell’ISIS da una parte e militanti di Al Qaeda dall’altra, non ci si può nascondere dietro una cyberlibertaria foglia di fico. Si, criminali e terroristi usano strumenti crittografici piuttosto sofisticati. No, non sono così stupidi da non saperli usare, anche se talvolta commettono errori anche banali e gravi – ma, si sa, sbagliando si impara. No, i jihadisti non sono necessariamente ragazzotti spostati ed imbecilli e tra essi ci può stare anche uno che faceva il tecnico informatico presso una importante azienda del settore aerospaziale. Si, questa situazione, a cui è stato dato il nome di going dark, ci pone davanti ad un nuovo scenario ed a nuovi rischi. A questo scenario e a questi rischi non possiamo più permetterci di non dare alcuna risposta, o di dare risposte di natura ideologica. Se ovviamente è vero che la crittografia è uno strumento cruciale per la sicurezza delle comunicazioni di tutti, e da essa dipendono tutti i principali utilizzi delle tecnologie di Internet per realizzare importanti funzioni sociali, se è vero che nessuna persona sana di mente può anche solo pensare di “vietare la crittografia”, è altresì evidente che chi fa intelligence, e cioè quella cosa che si dovrebbe fare per prevenire le stragi invece di bombardare, deve essere messo nelle condizioni di poterlo fare.

(Parte di questo articolo apparirà in un prossimo libro dell’autore)